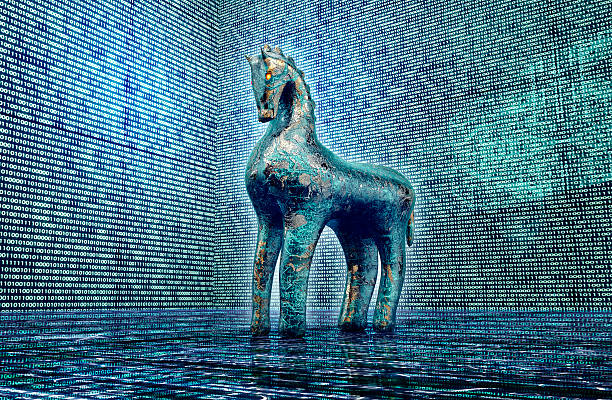

Truva Atı terimi, Yunanlılar tarafından Truva kentinin fethedilmesini anlatan klasik antik dönem tarihinden türetilmiştir. Yunanlılar, Truva şehrinin savunmasını ele geçirmek için, masif bir tahta at yaptılar ve en iyi askerlerini içine gizlediler. Truva muhafızlarını bu armağan ile kandırıp, atı şehrin içine çektikten sonra içerideki askerler gece olmasını beklediler ve gece atın karnı açıldığında, Truva şehri için çok geçti. Şaşkınlık içinde kalan şehrin savunmasını yenmeleri zor olmadı. Yunanlılar uzun süredir kuşatma altında olan Truva şehrini nihayet ele geçirmeyi ve Truva Savaşı’nı sona erdirmeyi başarmışlardı.

Truva atı, zararsız görünen, ancak bir bilgisayara indirilen ve yüklenen aslında kötü amaçlı bir programdır. Bilgisayar boşta olsa bile bilgisayar ayarlarında beklenmeyen değişiklikler ve olağandışı etkinlikler, bilgisayarda bir Truva atının bulunduğunun güçlü göstergeleridir.

Tipik olarak, Truva atı masum görünen bir e-posta ekinde veya ücretsiz indirmede gizlenir. Kullanıcı e-posta ekini tıkladığında veya ücretsiz programı indirdiğinde, içinde gizlenen kötücül yazılım, kullanıcının bilgi işlem cihazına aktarılır. İçeri girdikten sonra, kötü niyetli kod, saldırganın gerçekleştirmek için tasarladığı her türlü görevi yerine getirebilir.

Truva atı nasıl çalışır; Truva atı bir makineye bulaşmadan önce, kullanıcının kötü amaçlı uygulamanın sunucu tarafını indirmesi gerekir. Truva atı kendi kendine tezahür edemez. Saldırının sisteme salıverilmesi için çalıştırılabilir dosyanın (exe dosyası) gerçekleşmesi ve programın kurulu olması gerekir. Sosyal mühendislik taktikleri genellikle son kullanıcıları kötü amaçlı uygulamayı indirmeye ikna etmek için kullanılır. İndirme tuzağı, başlık reklamlarında, web sitesi bağlantılarında veya açılır reklamlarda bulunabilir.

Ancak Truva atlarını yaymanın en popüler taktiği, görünüşte tehdit edici olmayan e-postalar ve e-posta ekleridir. Truva atı geliştiricileri, e-postalarını yüzlerce veya binlerce kişiye göndermek için sıklıkla spam tekniklerini kullanır. E-posta açılır açılmaz ve ek indirilir indirilmez, Truva atı sunucusu kurulacak ve bilgisayar her açıldığında otomatik olarak çalışacaktır. Virüs bulaşmış bir bilgisayarın Truva atını diğer bilgisayarlara yaymaya devam etmesi de mümkündür. Bu bazen masum bir bilgisayarı zombi bilgisayara dönüştürerek gerçekleştirilir, yani virüslü bilgisayarı kullanan kişinin başka biri tarafından kontrol edildiğinden haberi yoktur. Bilgisayar korsanları, zombi bilgisayarlardan oluşan bir ağ oluşturmak için ek kötü amaçlı yazılımları dağıtmaya devam etmek için bu zombi bilgisayarları kullanır. Bu ağa botnet denir.

Truva atı bulaş riski altında olanlar sadece dizüstü ve masaüstü bilgisayar kullanıcıları değildir. Truva atları, mobil kötü amaçlı yazılım içeren akıllı telefonlar ve tabletler gibi mobil cihazlara da saldırabilir. Bu tür bir bulaşma, bir saldırganın bu Wi-Fi bağlantılı cihazlarda trafiği yeniden yönlendirmesine ve bunları siber suçlar işlemek için kullanmasına neden olabilir. Kurban, eki olan resmi görünümlü bir e-posta alır. Ek, kurban eke tıkladığı anda çalıştırılan kötü amaçlı kod içeriyor. Kötü bir şey olmadığı ve bilgisayar beklendiği gibi çalışmaya devam ettiği için kurban, ekin aslında bir Truva atı olduğundan ve bilgisayar aygıtına virüs bulaştığından şüphelenmez. Kötü amaçlı kod, belirli bir tarihe kadar veya mağdur bir bankacılık web sitesini ziyaret etmek gibi belirli bir eylemi gerçekleştirene kadar tespit edilmeden kalır. O zaman, tetikleyici kötü amaçlı kodu etkinleştirir ve amaçlanan eylemi gerçekleştirir. Truva atının nasıl oluşturulduğuna bağlı olarak, amaçlanan işlevini yerine getirdikten sonra kendini silebilir, uyku durumuna dönebilir veya aktif olmaya devam edebilir.